勒索病毒数据库修复(勒索病毒 数据库文件)

这是(GZZDdata)整理的信息,希望能帮助到大家

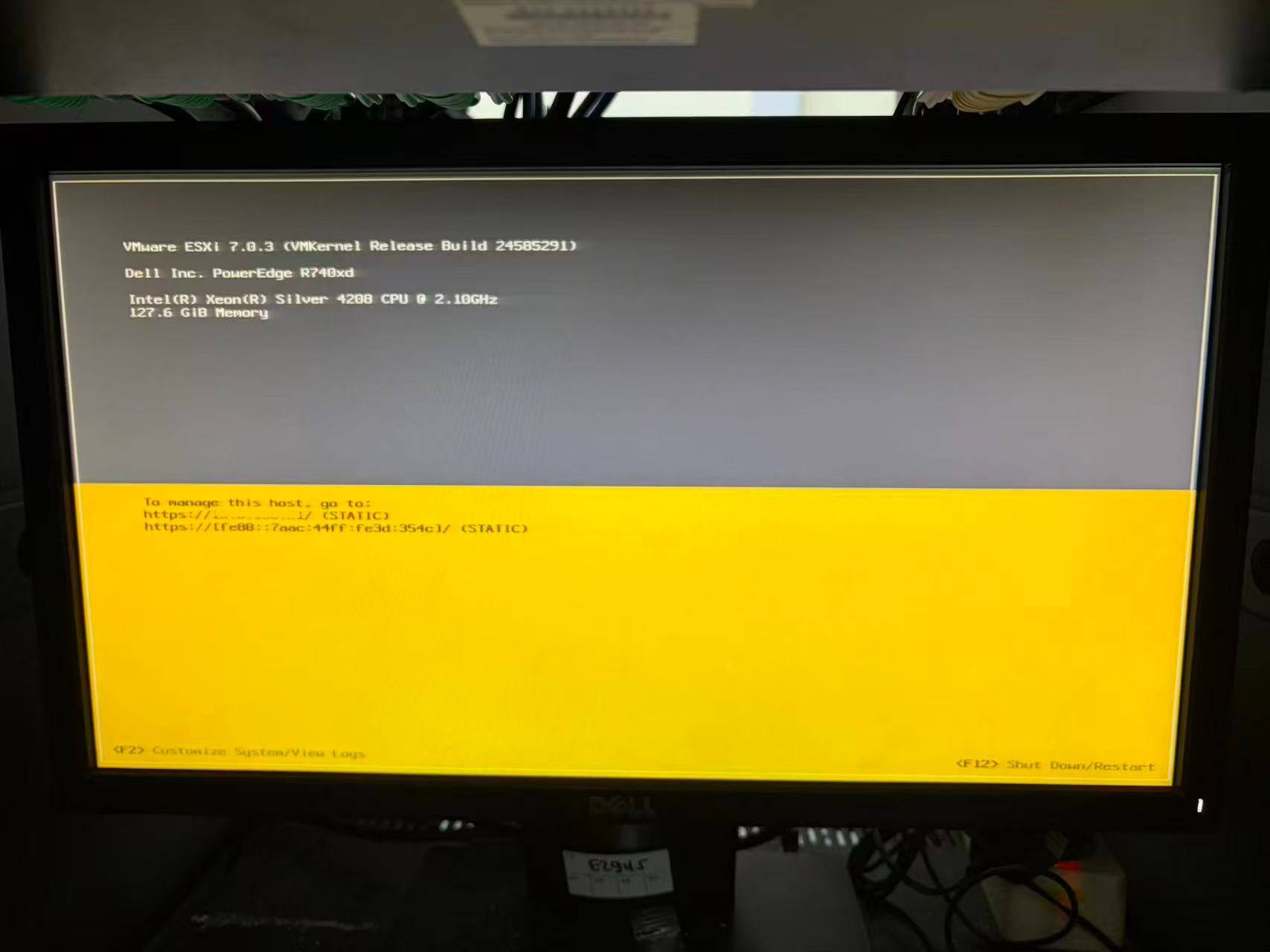

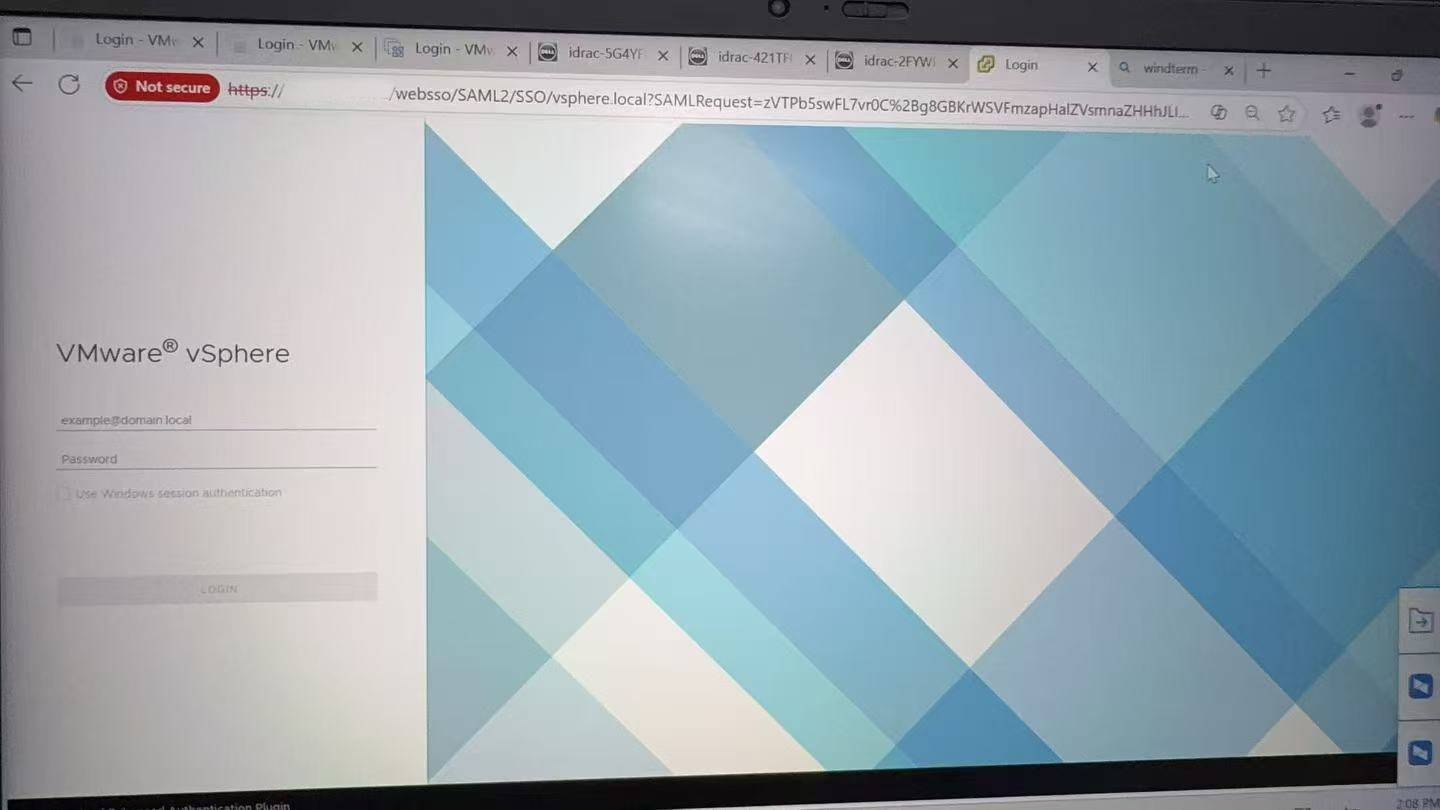

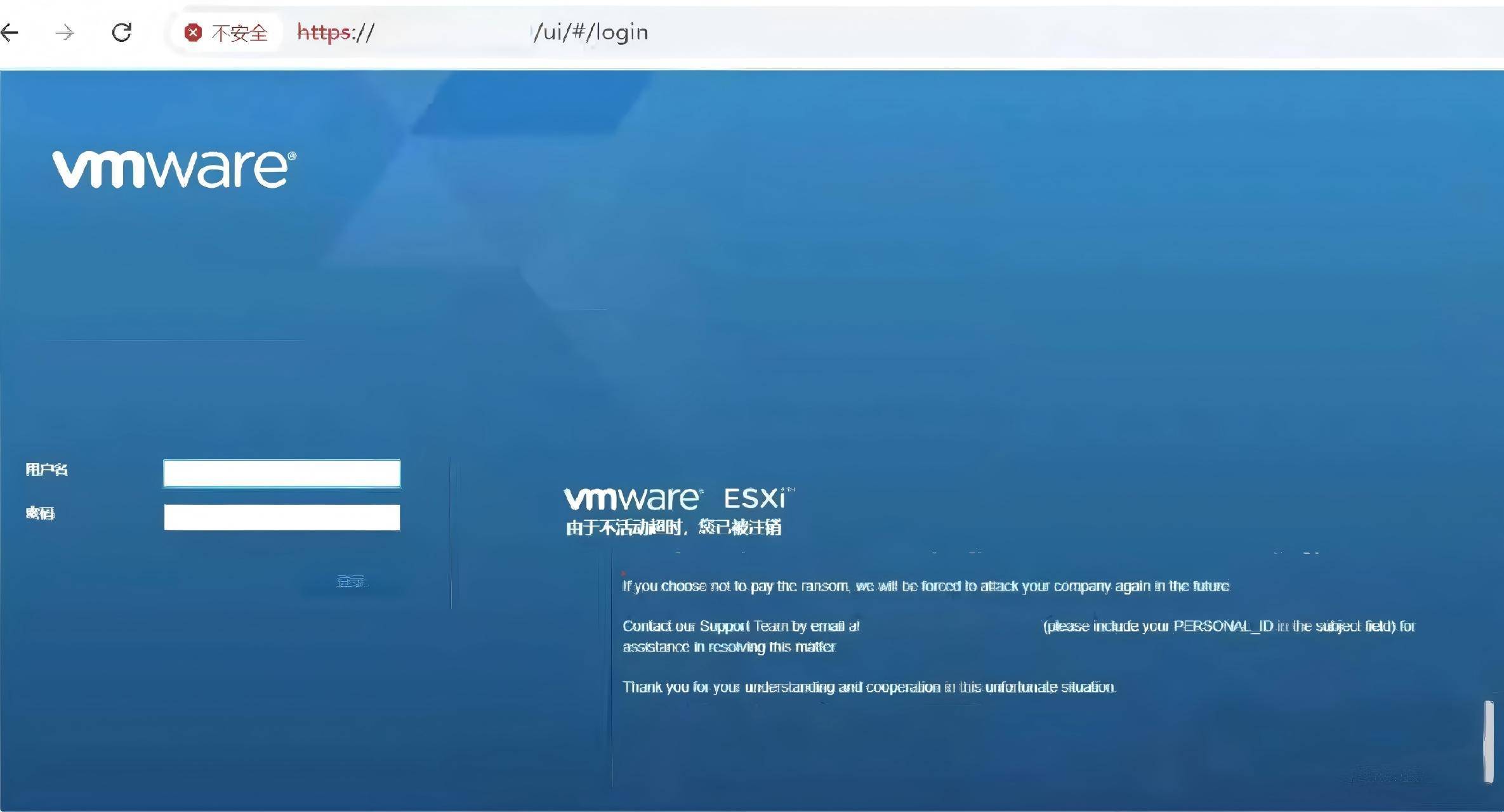

当企业的数据库『服务器』遭遇勒索病毒攻击时,往往意味着核心数据被加密锁定,业务陷入停滞。面对屏幕上冰冷的勒索信息和倒计时,恐慌无济于事,一套科学、冷静的应对与修复流程至关重要。以下将系统性地阐述从应急响应到数据恢复的完整路径。

一、立即隔离与遏制,防止损失扩大

发现攻击后,首要任务是阻止病毒进一步传播和破坏。

1.物理或逻辑隔离受感染系统:立即将受感染的『服务器』从网络中断开。如果可能,直接拔掉网线,这比通过软件操作更彻底。同时,检查并隔离同一网络内可能存在横向感染的其他『服务器』或工作站。

2.评估影响范围:迅速确定哪些数据库、哪些类型的文件(如数据文件、日志文件、备份文件)被加密。记录勒索软件留下的信息,包括加密文件后缀、勒索通知内容等,这些信息有助于后续判断病毒家族。

3.保护备份系统:立即检查备份『服务器』或存储设备是否仍在线上且未被感染。如果备份系统与生产网络相连,应尽快将其隔离保护,避免备份也被加密,这是后续恢复的关键。

二、事件分析与决策制定

在隔离系统后,需要冷静分析情况,为后续行动提供依据。

1.确定勒索软件类型:通过加密文件特征、勒索信息等,尝试识别具体的勒索病毒变种。一些网络安全机构会发布不同勒索家族的信息,了解其特性有助于判断解密可能性。

2.评估可用备份状况:这是决策的核心。检查离线的、未被污染的备份是否可用,包括全量备份、增量备份以及事务日志备份。确认备份的完整性和可恢复至的时间点。

3.权衡恢复选项:通常面临几个选择:从干净备份恢复、尝试寻找解密工具、或作为最后手段考虑支付赎金。多元化明确指出,支付赎金存在巨大风险,包括资金损失、无法获得解密密钥、以及可能助长犯罪活动,且不能保证数据能完整恢复。从备份恢复是最推荐且最安全的方式。

三、从备份进行数据库恢复

如果拥有未被加密的有效备份,这是最可靠的修复途径。恢复过程需要严谨。

1.准备干净的恢复环境:切勿在原被感染的『服务器』上直接操作。应搭建一个全新的、经过彻底安全加固的操作系统和数据库环境。确保所有安全补丁已更新,漏洞已修复。

2.恢复数据文件:将干净的备份文件复制到新环境。根据数据库类型(如MySQL、SQLServer、Oracle等),使用其自身的恢复工具或命令。例如,对于SQLServer,可能需要先还原完整备份,再依次还原差异备份和事务日志备份。

3.执行时间点恢复:目标是尽可能恢复到接近故障发生前的状态。通过应用事务日志备份,可以将数据库还原到特定时间点,从而创新程度减少数据丢失。这要求备份策略中多元化包含定期的事务日志备份。

4.验证数据完整性:恢复完成后,多元化进行严格验证。运行数据库一致性检查命令,抽样检查关键业务表的数据完整性和逻辑关系,确保数据没有损坏或丢失。

四、无备份或备份失效时的应对策略

如果没有可用备份,情况会复杂得多,但仍有一些探索路径。

1.寻找公开的解密工具:一些网络安全公司或执法机构合作,会针对某些已破解的勒索病毒发布免费的解密工具。可以查询这些机构发布的资源,使用病毒特征进行匹配尝试。但成功与否取决于具体的病毒变种。

2.尝试数据恢复软件:有时勒索软件加密的是文件头或进行的是表面加密,而原始数据可能仍部分残留在磁盘上。在确保不对原始介质造成进一步写入破坏的前提下,可以尝试使用专业的数据恢复软件对磁盘进行扫描,寻找残留的数据库文件片段。但这种方法成功率不确定,且恢复出的数据可能不完整。

3.分析加密文件与内存转储:对于高级技术团队,可以尝试分析被加密的文件结构,或如果『服务器』未重启,可能从内存转储文件中寻找残留的密钥信息。这需要极高的专业技术,并非通用解决方案。

五、修复后的加固与预防

恢复数据只是高质量步,多元化采取措施防止再次发生。

1.优秀安全审计与清理:在恢复业务前,多元化彻底查清攻击入口,可能是脆弱的远程桌面协议、未修复的软件漏洞、钓鱼邮件等。清除所有后门和恶意软件,修补所有已识别的漏洞。

2.实施最小权限原则:对数据库账户、『服务器』操作系统账户严格执行最小权限分配。避免使用高权限账户运行日常应用。

3.建立并测试可靠的备份策略:这是最重要的防线。遵循“3-2-1”备份原则:至少保存3份数据副本,使用2种不同存储介质,其中1份存放在离线环境。定期进行恢复演练,确保备份真的可用。

4.加强网络分段与监控:将数据库『服务器』部署在独立的网段,严格限制访问来源。部署入侵检测系统,对异常的文件加密活动、大量网络连接等行为进行监控和告警。

5.持续的员工安全意识教育:许多攻击始于社会工程学。定期对员工进行网络安全培训,提高对钓鱼邮件、恶意链接的辨识能力。

面对勒索病毒对数据库的威胁,事前预防远胜于事后补救。一个包含定期离线备份、系统补丁管理、严格访问控制和人员培训的综合防御体系,是保障数据安全最坚实的基石。而当攻击不幸发生时,保持冷静、按照科学的流程进行隔离、评估和恢复,是创新限度减少损失、重建业务的关键。